Apparso su Nòva, inserto del quotidiano Sole 24 Ore.

La schiavitù volontaria della rete, su Nòva online

Il controllo e la schiavitù della rete, sia dal punto di vista dell’involuzione da cittadino a cliente che da quello della libertà personale. È stato questo uno dei temi centrali dell’Hackmeeting della comunità italiana delle controculture digitali. Che punta ad allargare a tutti i propri messaggi.

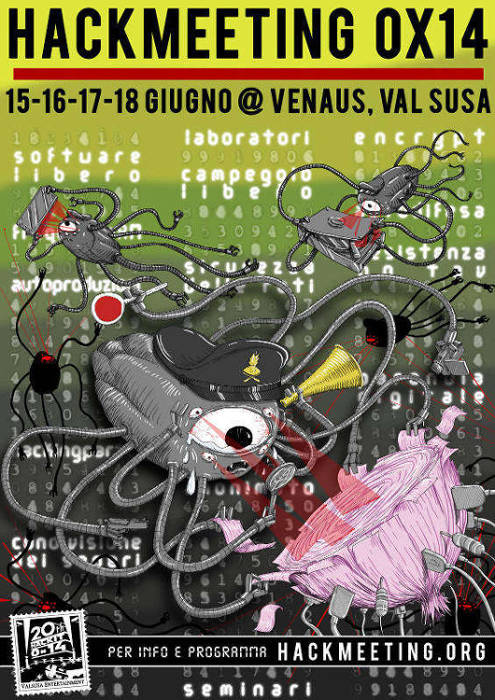

l'Hackmeeting, annuale incontro della comunità italiana delle controculture digitali, è giunto alla sua ventesima edizione e si è svolto quest'anno dal 15 al 18 giugno a Venaus, Val Susa. Un luogo diverso dalle città dove è avvenuto in passato, ma soprattutto il luogo simbolo della resistenza al progetto del treno ad alta velocità Torino-Lione. Quest'anno il programma contiene diversi seminari di base, segno della volontà di arrivare a tutti, ma non mancano quelli più tecnici. Uno dei temi è quello del controllo e della schiavitù volontaria alla rete, sia dal punto di vista della involuzione da cittadino a cliente che della libertà personale.

Il seminario chiamato Trojan di stato mostra l'utilizzo pratico del software Galileo, un captatore informatico realizzato dall'azienda milanese Hacking Team, la quale realizza e vende strumenti per sorvegliare computer e telefonini in tutto il mondo. Nel 2015 l'hacker Phineas Fisher entrerà negli archivi della ditta per pubblicarne il contenuto con un leak, da questo momento sappiamo che i clienti della ditta sono per lo più istituzioni di paesi a scarsa propensione democratica che li usano con conseguenze a volte mortali contro dissidenti politici e attivisti dei diritti umani. I captatori informatici sono veri e propri virus che una volta installati permettono di gestire da remoto uno smartphone, ad esempio ascoltare dal microfono, scattare o visualizzare foto, accedere alla rubrica e agli spostamenti in tempo reale, ma addirittura mandare messaggi o caricare file in memoria. Il loro uso viene discusso in questi tempi nel parlamento italiano, ma l'opinione che scaturisce dal dibattito è che questi strumenti non siano regolamentabili e non dovrebbero essere leciti, in quanto incontrollabili non esiste tutela possibile. Un altro seminario effettuerà un malware reversing del software PyramidEye, partendo da un'analisi investigativo giornalistica degli eventi arriverà alle conclusioni che si tratta di uno spearphishing (intercettazione mirata) all'amatriciana. Il caso riguarda un virus realizzato in famiglia da fratello e sorella per rubare le credenziali delle email e così spiare banchieri e politici italiani. Le contraddizioni partono dal modo in cui gli autori usano proteggersi tecnicamente, ad esempio usando una smartcard per accedere ai loro Pc, mentre contemporaneamente parlano liberamente al telefono. L'arresto avviene in modo rocambolesco con la collaborazione del Fbi. Il seminario analizza il malware per insegnare come si prepara un ambiente sicuro, quali strumenti usare, ma soprattutto come procurarsi il materiale da studiare.

L'attenzione all'invasività della rete continua con diversi seminari di autodifesa digitale, sia tecnici che legali. Vengono anche presentate delle estensioni per browser come Facebook.Tracked.Exposed che tenta di capire il funzionamento dell'algoritmo personalizzato di Facebook per riprendere il controllo delle informazioni che ci riguardano. Allo stesso scopo: Containers rende semplice avere dei profili compartimentati per autenticarsi su diversi account social senza dover usare due navigatori. Si parla di Conversations, app per la chat sicura su cellulare che usa un protocollo federabile. Gli hacker non sono certo luddisti, l'idea è porsi in modo critico e sbucciare gli strati della tecnologia per scoprire cosa c'è sotto. il gruppo Ippolita porta un talk interattivo sulla deposizione della volontà da parte di chi nella vita si lascia guidare, sia dalle mappe online, che dalle bandierine delle posizioni, che dalle app e dai like. Il seminario Kill your phone insegna come costruire un sacchetto porta telefono in tessuto isolante come difesa dai captatori informatici, visto che molti telefoni non permettono di staccare la batteria, usare una gabbia di Faraday potrebbe essere l'unico modo di avere privacy. Viene proiettato il documentario Black code, inedito in Italia, che esplora il potere della rete seguendo casi di censura e sorveglianza digitale con conseguenze mortali in diversi paesi.

L'attenzione non è solamente puntata sullo scongiurare un futuro distopico, vi sono anche seminari di genere: il corpo come interfaccia cosmica e quello sulla prostata femminile. Due diversi incontri per insegnare a costruire una radio AM, come fare presentazioni in modo semplice, un dibattito sulle cripto valute, come fare il formaggio, come lavorare le radici di mimosa, come saldare metalli, come fare nodi -soprattutto di giunzione- come introdurre la programmazione ai bambini, un laboratorio di pratiche di mutualismo digitale, presentazione di libri e naturalmente diversi seminari dove la Val Susa si racconta. Praticando la collaborazione per preparare i pasti e tenere puliti gli spazi, le seicento o più persone presenti al campeggio respirano e vivono in allegria un'esperienza libera e dunque liberatoria. Gli smanettoni si mischiano ai locali con il rispetto di chi si riconosce a vicenda capacità organizzative non indifferenti. La località del prossimo hackmeeting è ancora da definire, circola la proposta di fare, sempre in Italia, un incontro internazionale con talk in lingua inglese.

malware reversing

La reverse engineering, ingegneria inversa, definisce l'analisi di un software allo scopo di capirne il funzionamento. Si tratta di un processo a ritroso che comprende raccolta di informazioni, deoffuscamento del codice e capacità non comuni. In questo caso il software che viene analizzato è un malware, abbreviazione di malicious software, codice maligno o anche virus.

Protocollo federabile

Una federazione è un gruppo di computer o di fornitori di servizio che si accordano su uno standard, in telecomunicazione significa potersi scambiare messaggi. La App Conversations usa il protocollo XMPP, già in uso da Jabber e Gtalk.

Gabbia di Faraday

Una gabbia di Faraday è un contenitore in materiale elettricamente conduttore in grado d'isolare l'interno. Può servire ad eliminare le interferenze in apparecchi radio e telefoni. Avvolgendo ad esempio uno smartphone in un foglio di alluminio per alimenti si otterrà di isolarlo.

Esadecimali

Hackmeeting conta progressivamente il proprio incontro annuale usando il sistema numerico esadecimale, molto usato in informatica. Il numero 20 in decimale diventa 14 in esadecimale, ma si scrive 0x14 per farsi riconoscere.